发布时间:2025-04-28 14: 14: 00

在当前多模态智能系统、自动驾驶、工业物联网(IIoT)等领域中,“多传感器融合”已成为复杂系统软件开发的核心组成部分。与此同时,对于这类复杂嵌入式/实时系统的代码审查、安全合规、漏洞分析也提出了更高要求。Source Insight作为一款高效、轻量、结构化代码阅读与分析工具,不仅支持海量工程代码的全局管理,还适合于多模块交叉引用分析与函数逻辑解耦,是从事传感器融合系统开发、嵌入式算法审查、安全评估等工程的重要工具之一。本文将聚焦两个核心主题——Source Insight多传感器融合代码分析流程以及Source Insight在安全审查环境中的部署实践,为研发人员和审计工程师提供实战级指导。

一、Source Insight多传感器融合代码分析流程

多传感器融合系统中通常涉及雷达、摄像头、IMU、GPS、激光雷达等数据输入源,这些传感数据往往需要在时序上、空间上以及置信度层面完成融合,对系统的实时性、准确性和算法结构有很高要求。使用Source Insight进行代码层级分析,可以从如下几个维度入手。

1. 构建工程项目并配置文件解析

将多源传感系统所有模块(如 perception、localization、sensor_driver、fusion_center 等)代码导入Source Insight;

设定主入口文件(如main.cpp或调度模块入口),作为函数追踪起点;

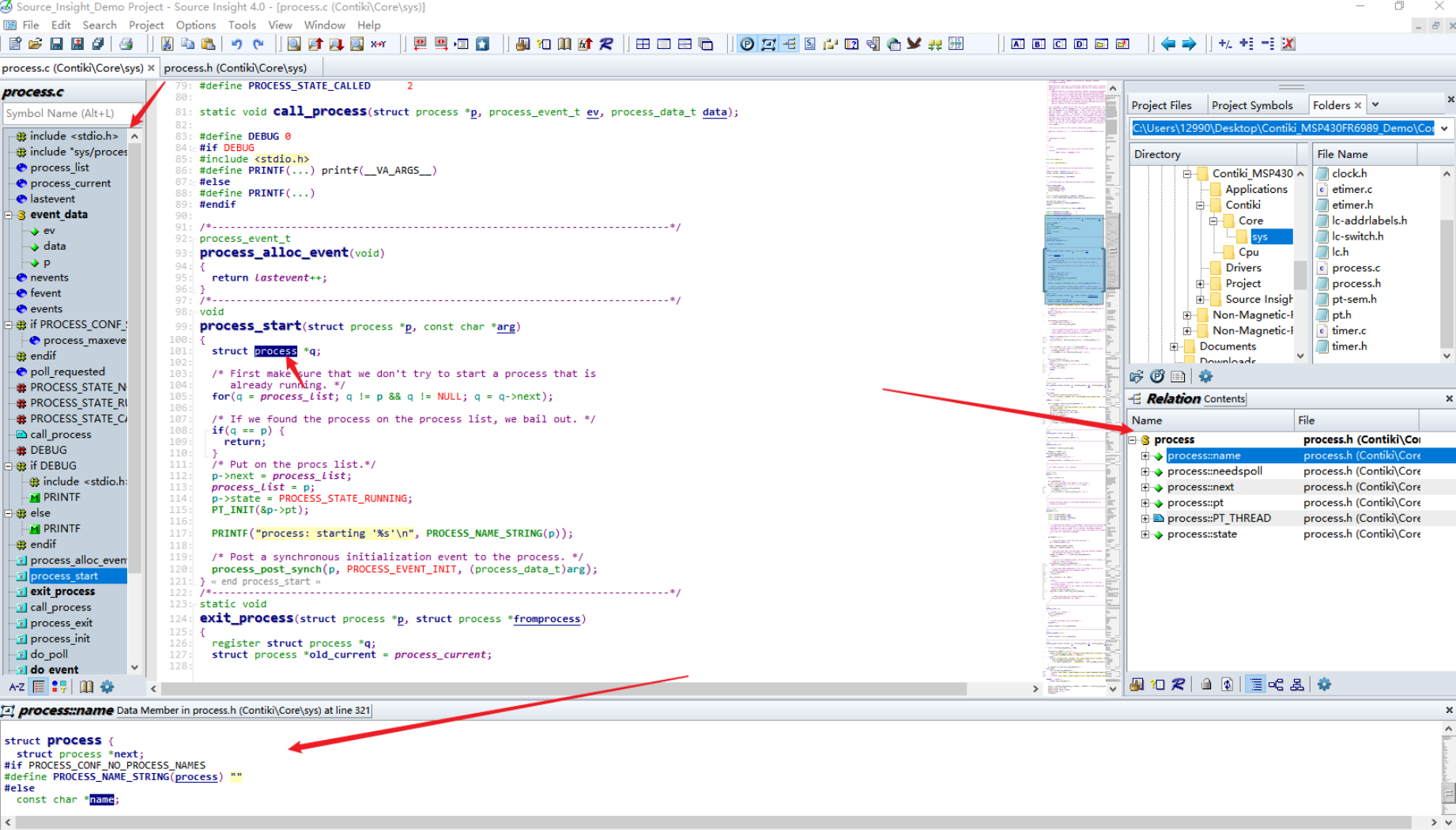

启用全自动符号索引与跨文件解析功能(Symbol Database & Context Window);

配置系统宏定义(Define File),确保不同平台/芯片下的编译路径能被识别。

通过以上操作,开发者可以在代码跳转、调用层级、函数关系图中清晰呈现“传感器数据 → 缓冲模块 → 时间同步模块 → 融合策略模块 → 输出模块”的完整链路。

2. 分析融合策略核心模块

重点分析融合模块中调用的 Kalman Filter、Bayesian、DNN-Based Fusion 算法结构;

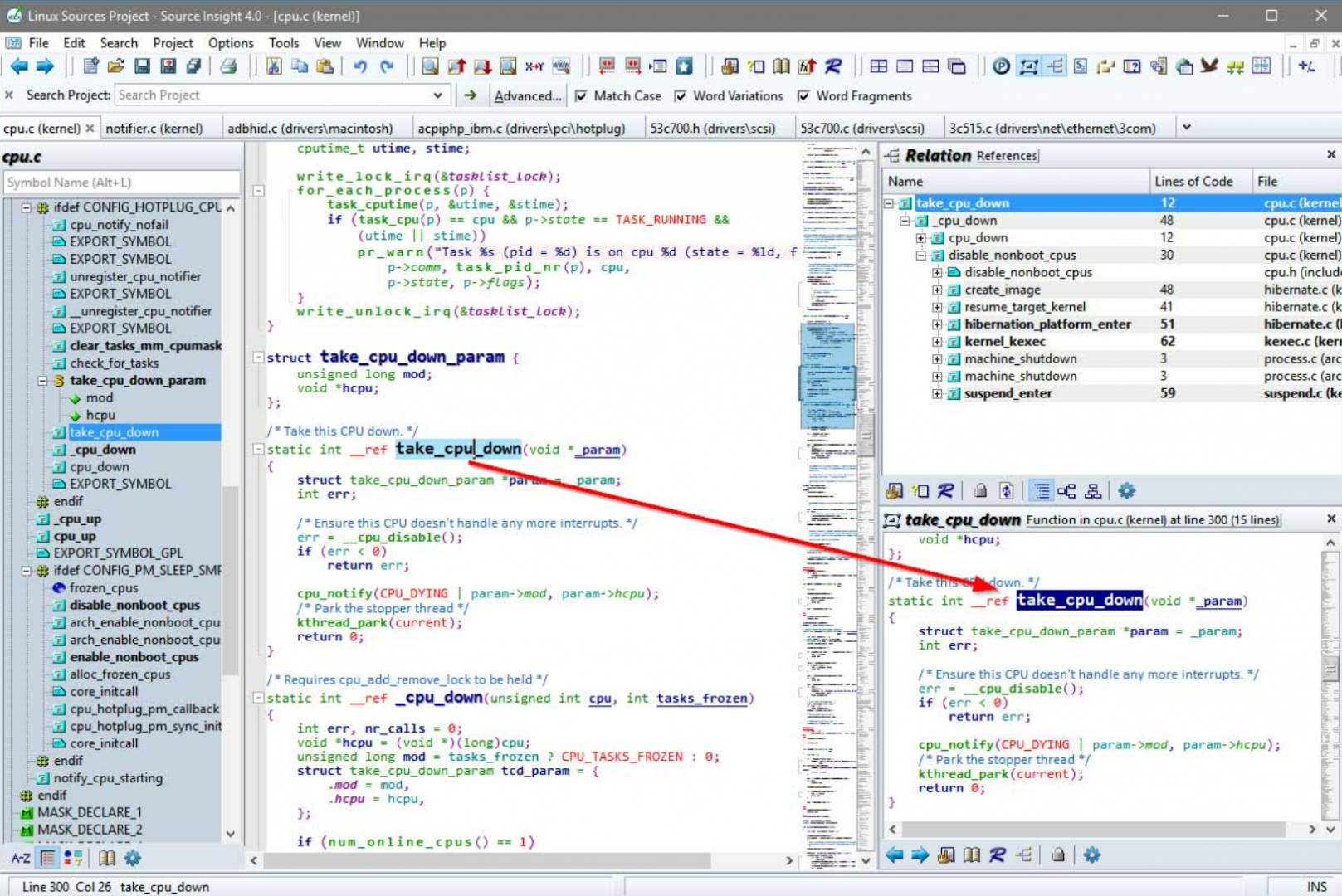

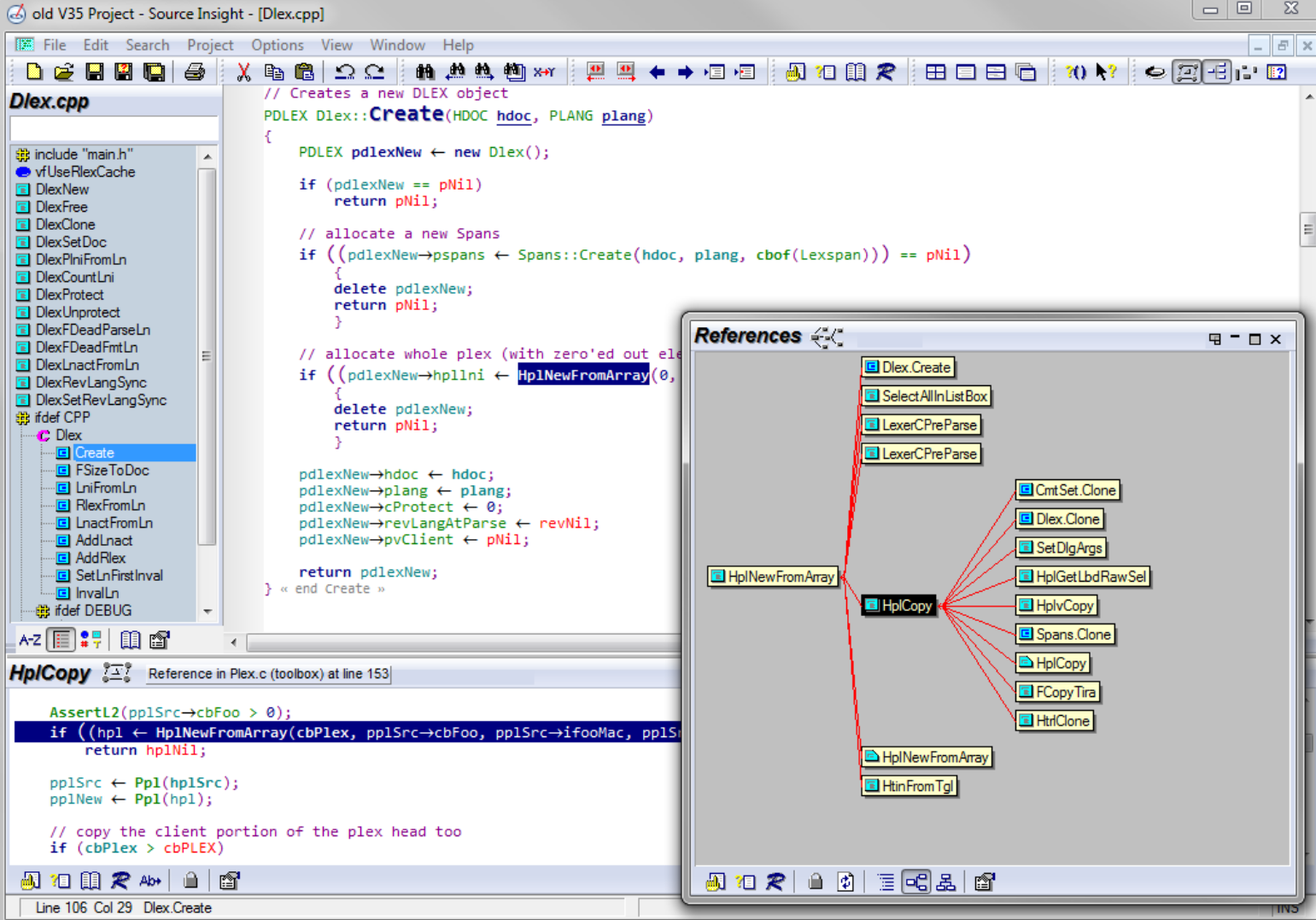

使用 Source Insight 的 Relation Window 查看核心函数被哪些模块调用;

借助 Symbol Window 查看类成员变量、临时缓存区是否符合线程安全要求;

对每个 sensor topic 输入的预处理逻辑做精细追踪,找出同步机制或时间戳误差修正机制。

这一过程对理解系统如何处理异步数据、延迟补偿、多源优先级裁决具有关键作用。

3. 数据结构依赖追踪与性能瓶颈识别

使用 Source Insight 的“Call Tree”分析传感器接入模块的解码逻辑,判断是否存在冗余解析、多次copy的问题;

检查融合输出的结构体是否存在字段重复、未初始化、溢出写入等问题;

配合 Profile 工具标记关键路径函数,判断是否存在阻塞式调用、互斥资源竞争等隐藏性能问题。

二、Source Insight在安全审查环境中的部署实践

安全审查场景常见于军工、航空航天、自动驾驶、轨道交通等领域,涉及对整个项目源代码做静态审计、接口审查、后门检测与依赖管理。Source Insight在此场景中的价值体现在以下几个关键环节。

1. 离线部署能力与环境隔离支持

Source Insight为纯本地化应用,不依赖云服务、无后门通信,满足严格审查环境;

可部署在内网、物理隔离环境下运行;

支持通过 *.zip 导入源码工程结构,便于导入供应商交付的代码包或开源组件源码。

这一特性尤其适用于军工单位、涉密系统、认证实验室等对工具安全性有极高要求的场景。

2. 审查点对点接口的调用路径与上下文

审查重点常集中在“外部调用接口”与“内部逻辑入口”的映射,例如 CAN 接口、串口处理函数、远程调度逻辑;

使用 Context Window 结合 Function Call Tree,可以高效溯源接口调用路径;

对于使用函数指针、宏注册的事件型处理方式,也可通过符号引用反向追踪。

通过这种方式,可精准定位是否存在未授权入口、未过滤的外部参数传入等安全漏洞。

3. 安全合规与注释规范审查

可使用 Source Insight 的自定义 Token Highlighting 设定 “TODO”、“FIXME”、“HACK”等关键词的高亮提醒;

自定义脚本辅助检测是否存在硬编码明文密码、非安全随机数使用、危险API调用(如strcpy、memcpy);

利用项目内搜索+结构视图功能,快速导出未带注释的类、函数、关键常量定义,供合规报告使用。

配合导出结果至静态审计系统或文档系统(如Word、Confluence),形成完整的审查闭环。

三、Source Insight如何结合自动分析工具提升代码洞察深度

虽然Source Insight是纯粹的阅读与分析工具,但与其他自动化静态分析工具联动,可以形成更强大的组合:

1. 配合 CppCheck 或 SonarQube 分析结果定位

使用 CppCheck 进行自动静态分析后,将报告中的函数名或路径导入 Source Insight 中快速定位源码;

在 Context 区域查看出错变量的上下文环境、调用堆栈,快速排查误报或补全上下文。

2. 与 Git/版本控制集成审计修改风险

使用 Source Insight 的 Symbol Diff 功能,分析两个不同版本之间的函数、类、变量改动;

可检测是否有越权修改、私自注释安全检查语句、调试代码未清除等问题;

导出代码差异用于安全审计存档。

3. 自定义脚本实现审查模板化

Source Insight 支持脚本运行可自定义生成接口清单、调用路径表;

可用于形成定期审查报告、版本对比、接口文档自动导出等功能。

总结

Source Insight多传感器融合代码分析流程 Source Insight在安全审查环境中的部署实践两个主题,分别体现了Source Insight在“代码理解深度”与“部署应用广度”上的双重优势。无论是分析复杂异步融合逻辑,还是执行高等级安全合规审查,Source Insight都能以其轻量、直观、高速响应的特性,为开发者与审计团队提供一把精准的源代码剖析利器。配合结构化项目管理、上下文可视化与调用链追踪,Source Insight正成为智能系统开发与安全领域不可替代的核心辅助工具。

展开阅读全文

︾